| · | 18.07 | Фонд Apache анонсировал предстоящий ребрендинг (135 –55) |

|

Некоммерческая организация Apache Software Foundation, предоставляющая нейтральную и не зависящую от отдельных производителей площадку для разработки около 400 открытых продуктов, объявила о решении полностью изменить логотип, убрав из него изображение пера, используемого как символ проектов Apache с 1997 года. Новый логотип, который будет выбран путём голосования членов организации, намерены представить 7 октября на конференции Community Over Code.

В качестве причины прекращения использования былой символики упоминается недовольство организации Natives in Tech, отстаивающей интересы коренных народов. В частности, организация считает неприемлемым использование индейской символики в логотипе Apache Software Foundation, и расценивает это как манипуляцию культурными ценностями национальных меньшинств, искажающую представление об индейцах и основанную на стереотипах. Кроме смены логотипа борцы за права индейцев также требовали переименовать организацию и прекратить использование слова Apache, но сообщество пока ограничилось переименованием конференции ApacheCon в Community Over Code, но отказалось переименовывать организацию из-за больших затрат и юридических сложностей.

| ||

|

Обсуждение (135 –55) |

Тип: Тема для размышления |

| ||

| · | 18.07 | NVIDIA подытожила планы по переводу Linux-драйверов на открытые модули ядра по умолчанию (142 +33) |

|

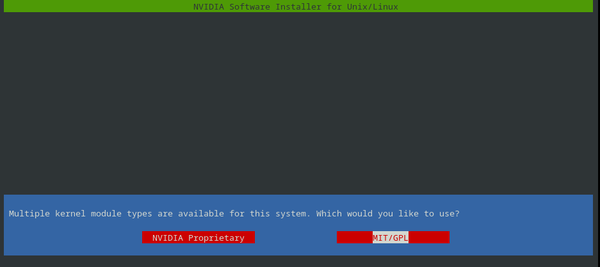

Инженеры из компании NVIDIA опубликовали заметку, резюмирующую планы в отношении перевода проприетарных драйверов NVIDIA на использование по умолчанию открытых модулей ядра Linux для GPU, начиная с микроархитектуры Turing (GeForce GTX 1600 и RTX 2000). Используемые в драйверах NVIDIA модули для ядра Linux были открыты весной 2022 года под лицензиями MIT и GPLv2, а план по использованию их по умолчанию был анонсирован два месяца назад. Речь только о переключении основного пакета драйверов по умолчанию на уже существующие открытые модули, которые ранее поставлялись в качестве опции. Предоставляющие основную функциональность прошивки и компоненты, работающие в пространстве пользователя, такие как библиотеки для CUDA, OpenGL и Vulkan, остаются проприетарными.

До сих пор в состав проприетарных драйверов входили как открытые, так и проприетарные варианты модулей, которые обновлялись синхронно, но по умолчанию использовались проприетарные модули. Отличие доступных вариантов сводится к тому, что открытые модули могут использоваться только с GPU, оснащёнными отдельным микроконтроллером GSP (GPU System Processor), использование которого позволило вынести операции инициализации и управления GPU из драйвера на уровень проприетарной прошивки. GSP поставляется в видеокартах на базе таких микроархитектур, как Turing, Ampere, Ada и Hopper. В проприетарных модулях, помимо новых GPU, продолжает сохраняться и поддержка старых GPU, не оснащённых GSP, например, GPU на базе микроархитектур Maxwell, Pascal и Volta. Компания NVIDIA намерена прекратить реализацию поддержки новых GPU в проприетарных модулях и сосредоточиться только на развитии открытых. Например, в открытых модулях уже доступна поддержка новых платформ NVIDIA Grace Hopper и NVIDIA Blackwell, которые не поддерживаются в проприетарных модулях. В выпуске драйверов NVIDIA 560 для обычных GPU начиная с Turing, а при виртуализации GPU, начиная с Ada, по умолчанию начнут устанавливаться открытые варианты модулей ядра nvidia.ko, nvidia-modeset.ko, nvidia-uvm.ko, nvidia-drm.ko и nvidia-peermem.ko, в ситуациях когда их применение возможно. В дистрибутивах Ubuntu, Debian, SUSE и openSUSE для установки варианта драйверов NVIDIA на базе открытых модулей рекомендуется использовать пакет "nvidia-open", а в дистрибутивах на базе RHEL - модуль "nvidia-driver:open-dkms". При желании установить в систему проприетарные модули ядра потребуется указание опции "--kernel-module-type=proprietary" при запуске run-архива с драйверами NVIDIA, или изменение параметров по умолчанию в интерфейсе, показываемом инсталлятором. Кроме того, отдельно подготовлен пакет nvidia-driver-assistant, упрощающий выбор оптимального варианта модулей ядра.

| ||

|

Обсуждение (142 +33) |

Тип: К сведению |

| ||

| · | 18.07 | GitLab рассматривает возможность продажи бизнеса (95 +4) |

|

По данным издания Reuters, компания GitLab, развивающая одноимённую платформу совместной разработки, рассматривает возможность продажи бизнеса, в связи с поступлением подобных предложений. Детали возможной сделки не разглашаются, но в качестве одного из потенциальных покупателей отмечается компания Datadog, предоставляющая сервис мониторинга облачных систем. Предполагается, что если стороны придут к соглашению, то сделка может состояться через несколько недель. Рыночная стоимость GitLab оценивается примерно в 8 миллиардов долларов. Платформа имеет более 30 миллионов зарегистрированных пользователей. Рыночная стоимость Datadog составляет приблизительно 44 миллиарда долларов.

| ||

|

Обсуждение (95 +4) |

Тип: К сведению |

| ||

| · | 18.07 | Обновление Java SE, MySQL, VirtualBox, Solaris и других продуктов Oracle с устранением уязвимостей (19 +8) |

|

Компания Oracle опубликовала плановый выпуск обновлений своих продуктов (Critical Patch Update), нацеленный на устранение критических проблем и уязвимостей. В июльском обновлении в сумме устранена 386 уязвимостей.

Некоторые проблемы:

| ||

|

Обсуждение (19 +8) |

Тип: Проблемы безопасности |

| ||

| · | 18.07 | Релиз инструмента резервного копирования nxs-backup 3.9.0 (12 +8) |

|

Опубликован релиз инструмента резервного копирования nxs-backup 3.9.0, позволяющего создавать резервные копии, выполнять их ротацию и сохранять на локальных или внешних хранилищах. Помимо резервного копирования файлов поддерживается создание бэкапов различных СУБД: MySQL, PostgreSQL, MongoDB, Redis. Код проекта распространяется под лицензией Apache 2.0.

Резервные копии могут храниться как локально, так и в удалённых хранилищах (S3, FTP, SSH, SMB, NFS, WebDAV), для работы с которыми используются различные библиотеки. Копирование можно осуществлять не только за указанный период времени, но и с учётом поддержания конкретного количества бэкапов. Благодаря интеграции с мониторингом есть возможность получать такие метрики, как размер файла бэкапа, корректность сбора бэкапа, время сбора бэкапа и т.д., в Prometheus-совместимом формате. Добавлена дополнительная метрика nxs_backup_creation_ts, содержащая временную метку Unix-даты создания резервной копии. Каждый бэкап может быть идентифицирован и настроен с соответствующим алертом, в дополнение (или вместо) имеющихся алертов с помощью хуков, что позволяет более эффективно управлять состоянием резервных копий. В новой версии:

| ||

| · | 18.07 | В Bcachefs реализована возможность самовосстановления ФС из избыточных кодов (184 +21) |

|

Кент Оверстрит (Kent Overstreet), разработчик ФС Bcachefs, предложил для включение в состав ядра Linux 6.11 изменение с реализацией в ФС Bcachefs возможности автоматического прозрачного восстановления проблемных данных, используя сохраняемые избыточные коды восстановления ошибок. Логика работы предложенной функциональности напоминает реализацию подобной функции в Btrfs: если при чтении возникает ошибка ввода/вывода или вычислено не соответствие контрольной суммы, проблемный блок данных будет автоматически перезаписан заново, при наличии избыточности для его восстановления.

Линус Торвальдс отложил приём данного изменения в ядро 6.11 из-за проблем с оформлением патчей (был выполнен "git rebase" на новую ветку, что не нужно было делать) и наличия оставленных без ответов вопросов об изменениях, вносимых патчами в область за пределами fs/bcachefs. Дополнение: Кент Оверстрит отправил второй запрос на включение изменений в ветку 6.11, содержащий исправления.

| ||

| · | 18.07 | Атака Port Shadow, позволяющая перенаправлять соединения других пользователей VPN и Wi-Fi (28 +13) |

|

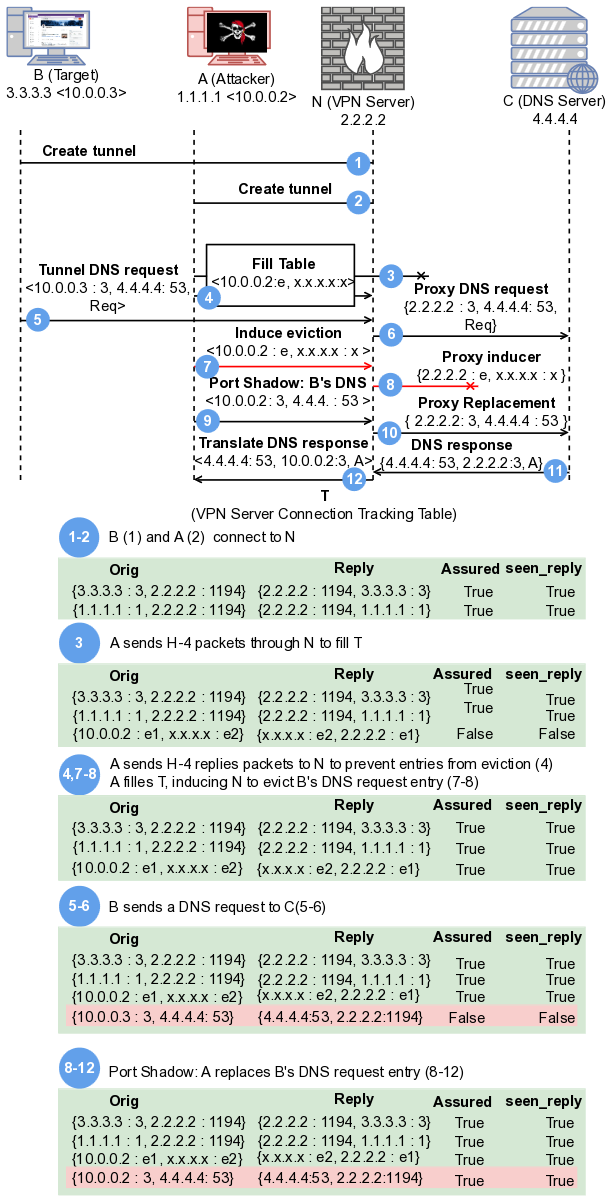

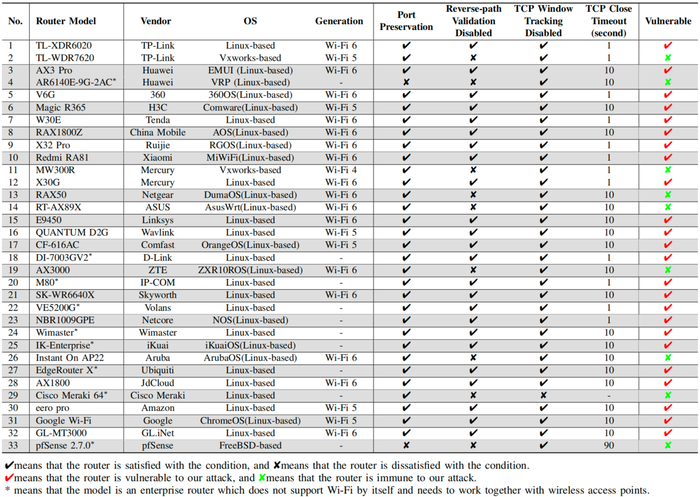

Группа исследователей из канадских и американских университетов разработала технику атаки Port Shadow, позволяющую через манипуляцию с таблицами трансляции адресов на стороне VPN-сервера добиться отправки ответа на запрос другому пользователю, подключённому к тому же VPN-серверу. Метод может быть использован для организации перехвата или перенаправления шифрованного трафика, проведения сканирования портов и деанонимизации пользователей VPN. В качестве примера показано как можно использовать метод для перенаправления на хост атакующего DNS-запросов пользователя, работающего через VPN-сервер, к которому в качестве клиента имеет возможность подключиться атакующий.

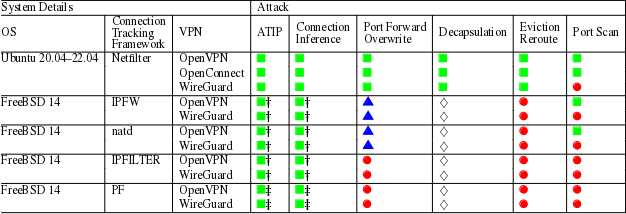

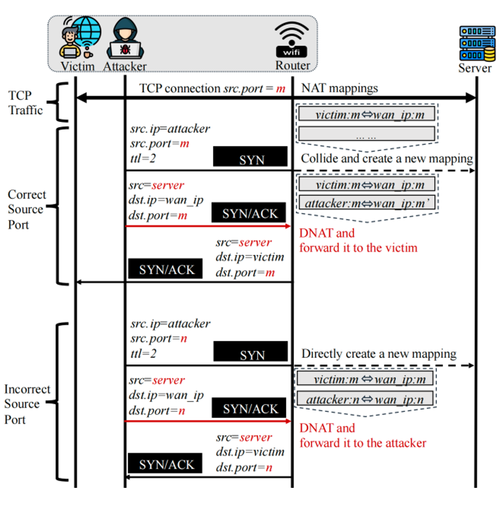

Для совершения атаки злоумышленник должен иметь возможность подключения к одному VPN-серверу с жертвой, что возможно, например, при использовании типовых VPN-операторов и публичных VPN-сервисов, предоставляющих доступ всем желающим. Уязвимость затрагивает VPN-серверы, использующие трансляцию адресов (NAT) для организации обращения клиентов к внешним ресурсам, при том, что для приёма трафика от клиентов и отправки запросов к внешним сайтам на сервере должен использоваться один и тот же IP-адрес. Атака основана на том, что через отправку специально оформленных запросов атакующий, подключённый к тому же VPN-серверу и использующий общий NAT, может добиться искажения содержимого таблиц трансляции адресов, которое приведёт к тому, что пакеты, адресованные одному пользователю, будут направлены другому пользователю. В таблицах трансляции адресов информация о том, с каким внутренним IP-адресом сопоставлен отправленный запрос, определяется на основе номера исходного сетевого порта, использованного при отправке запроса. Атакующий через отправку определённых пакетов и одновременных манипуляций со стороны клиентского соединения к VPN-серверу и со стороны подконтрольного атакующего внешнего сервера может добиться возникновения коллизии в таблице NAT и добавления записи с тем же номером исходного порта, но ассоциированной с его локальным адресом, что приведёт к тому, что ответы на чужой запрос будут возвращены на адрес атакующего.  В ходе исследования были протестированы системы трансляции адресов Linux и FreeBSD в сочетании с VPN OpenVPN, OpenConnect и WireGuard. Платформа FreeBSD оказалась не подвержена методам атаки по перенаправлению запросов, осуществляемым со стороны других пользователей, подключённых к тому же VPN. Подстановку в таблицы NAT удалось совершить только в ходе атаки ATIP (Adjacent-to-In-Path), при которой атакующий может вклиниться в трафик между пользователем и VPN-сервером (например, когда пользователь подключается к подконтрольной атакующему сети Wi-Fi) или между VPN-сервером и целевым сайтом. При этом NAT FreeBSD также затронула атака, позволяющая определить факт подключения пользователя к определённому сайту (Connection Inference). Что касается Linux, то подсистема Netfilter оказалась подвержена атакам по подстановке записей в таблицу трансляции адресов, позволяющим перенаправить входящие пакеты другому пользователю, добиться отправки пакетов вне шифрованного VPN-канала (Decapsulation) или определить открытые сетевые порты на стороне клиента.  В качестве мер для блокирования атаки VPN-провайдерам рекомендуется использовать адекватные методы рандомизации номеров исходных портов в NAT, ограничить число допустимых одновременных соединений к VPN-серверу от одного пользователя, а также блокировать возможность выбора клиентом сетевого порта, принимающего запросы на стороне VPN-сервера. По мнению представителя компании Proton AG, атака не затрагивает VPN-сервисы, в которых используются раздельные IP для входящих и исходящих запросов. Кроме того, имеются сомнения в возможности применения атаки к реальным VPN-сервисам, так как успешная атака пока продемонстрирована только в лабораторных тестах и для её проведения требуется выполнение определённых условий на стороне VPN-сервера и атакуемого клиента. Кроме того, атака может быть полезна только для манипуляций с незашифрованными запросами, такими как обращение к DNS, в то время как использование TLS и HTTPS на уровне приложений делает перенаправление трафика бесполезным.

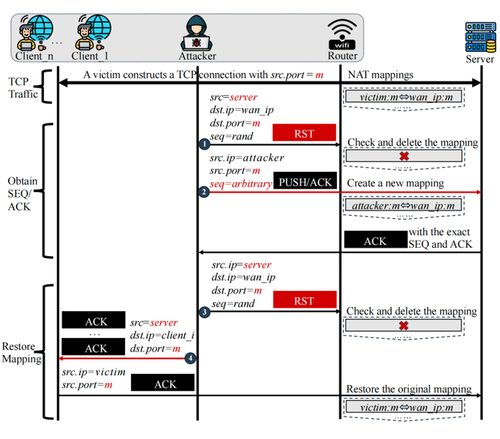

Манипулирующие с таблицами трансляции адресов атаки применимы не только к VPN, но и к беспроводным сетям, в которых для организации подключения пользователей к внешним ресурсам на точке доступа используется NAT. В прошлом месяце опубликованы результаты исследования возможности проведения похожей атаки по перехвату TCP-соединений других пользователей беспроводной сети. Метод атаки оказался применим к 24 из 33 протестированным беспроводным точкам доступа.  Предложенная для Wi-Fi атака оказалась значительно проще, чем вышеотмеченный метод для VPN, так как из-за применения оптимизаций, многие точки доступа не проверяют корректность номеров последовательностей в TCP-пакетах. В итоге, для атаки достаточно было отправить фиктивный RST-пакет для очистки записи в таблице трансляции адресов, а затем добиться направления ответа на хост атакующего для определения номеров последовательности (SEQ) и подтверждения (ACK), необходимых для перехвата TCP-соединения.

| ||

|

Обсуждение (28 +13) |

Тип: Проблемы безопасности |

| ||

| · | 17.07 | Выпуск Nobara 40, редакции Fedora с патчами для игр и обработки контента (51 –3) |

|

Опубликован выпуск дистрибутива Nobara 40, основанного на пакетной базе Fedora Linux 40 и включающего дополнительные исправления, решающие известные проблемы, проявляющиеся при запуске компьютерных игр, потоковом вещании и выполнении задач, связанных с созданием контента. Для загрузки подготовлены девять установочных образов: официальный со стилизованным KDE, дополнительные с чистыми окружениями GNOME и KDE,

Steam-HTPC для Steam Deck на базе KDE и Steam-Handheld для носимых устройств, а также отдельные сборки первых четырёх образов с проприетарными драйверами NVIDIA.

Целью проекта является предоставление сразу готового к работе пользовательского окружения, не требующего выполнения дополнительных действий после установки и решающего основные проблемы, с которыми сталкиваются пользователи Fedora. Дистрибутив поставляется с проприетарными компонентами, обычно используемыми на рабочих станциях, такими как мультимедийные кодеки и драйверы, а также пакетами, отсутствующими в штатном репозитории Fedora, например, OBS Studio, Steam, Lutris и дополнительными зависимостями к Wine. Среди предлагаемых дистрибутивом расширенных исправлений отмечается поставка патчей к ядру Linux для снижения задержек в играх (Zenify), решения проблем с OpenRGB, использования драйвера amdgpu для старых GPU, поддержки приставки Steam Deck и устройства Microsoft Surface, улучшения совместимости с ноутбуками ASUS, устранения несовместимости SimpleDRM с драйверами NVIDIA, поддержки ноутбуков Lenovo Legion, включения ashmem и binder для Waydroid, устранения проблем при использовании Wayland с драйвером Nouveau. В состав включены наиболее свежие выпуски Mesa и Wine, собранные из репозиториев проектов. SELinux заменён на AppArmor. Добавлены патчи к Glibc, Flatpak, SDL2, Mutter и xwayland. В пакет с Blender включена поддержка FFmpeg и библиотеки трассировки лучей HIP. Установлены дополнительные зависимости для Davinci Resolve. Включена большая подборка патчей для OBS Studio, среди которых патчи для решения проблем с захватом экрана игр, использующих OpenGL и Vulkan, а также патчи для аппаратного кодирования H.264 и H.265/HEVC на системах AMD, NVIDIA и Intel. По умолчанию активирован репозиторий RPMFusion. В новой версии:

| ||

|

Обсуждение (51 –3) |

Тип: Программы |

| ||

| · | 17.07 | Релиз StartWine-Launcher 404, программы для запуска Windows-приложений и игр в Linux (38 +13) |

|

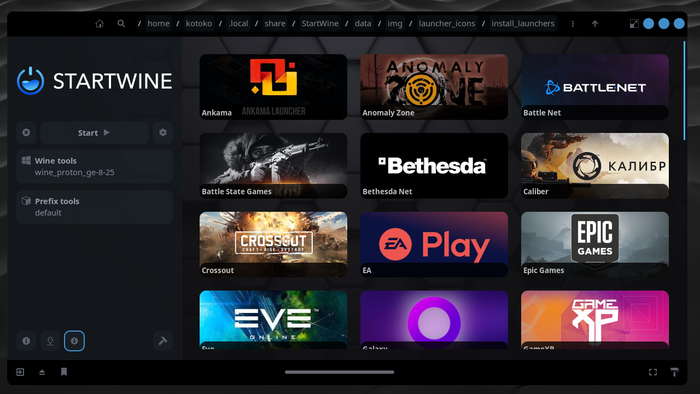

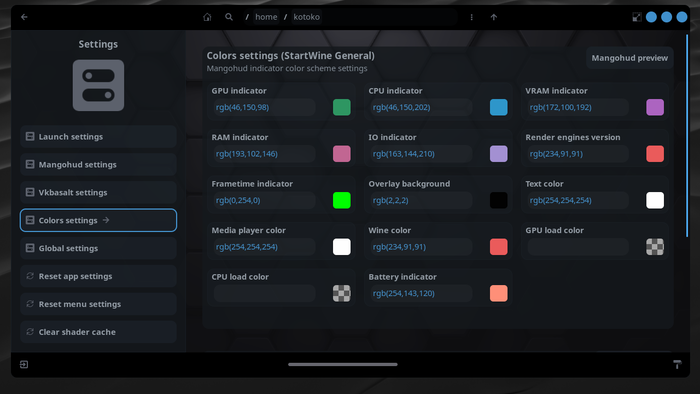

Проектом StartWine-Launcher подготовлено приложение, развиваемое для запуска в системах на базе Linux приложений и игр, собранных для платформы Windows. Основной целью разработки StartWine-Launcher было упрощение процесса создания новичками префиксов Wine, - наборов библиотек и зависимостей Windows, необходимых для работы Windows-приложений в Linux. Из особенностей отмечаются контейнер на базе runimage, отсутствие необходимости установки системных зависимостей и дружелюбный графический интерфейс. Код StartWine-Launcher написан на языке Python и распространяется под лицензией GPLv3. Интерфейс реализован на основе библиотеки GTK.

Возможности StartWine-Launcher:

Особенности новой версии:

| ||

| · | 17.07 | Выпуск звукового редактора Audacity 3.6 (142 +30) |

|

Опубликован релиз свободного редактора звука Audacity 3.6, предоставляющего средства для редактирования звуковых файлов (Ogg Vorbis, FLAC, MP3 и WAV), записи и оцифровки звука, изменения параметров звукового файла, наложения треков и применения эффектов (например, подавление шума, изменение темпа и тона). Audacity 3.6 стал шестым значительным выпуском, сформированным после перехода проекта в руки компании Muse Group. Код Audacity распространяется под лицензией GPLv3, бинарные сборки доступны для Linux, Windows и macOS.

Основные улучшения:

| ||

|

Обсуждение (142 +30) |

Тип: Программы |

| ||

| · | 17.07 | Выпуск пакетного фильтра nftables 1.1.0 (47 +24) |

|

Опубликован выпуск пакетного фильтра nftables 1.1.0, унифицирующего интерфейсы фильтрации пакетов для IPv4, IPv6, ARP и сетевых мостов (нацелен на замену iptables, ip6table, arptables и ebtables). Значительное изменение номера версии не связано с какими-то кардинальными изменениями, а лишь является следствием последовательного продолжения нумерации в десятичном исчислении (прошлый выпуск был 1.0.9). Одновременно опубликован выпуск сопутствующей библиотеки libnftnl 1.2.7, предоставляющей низкоуровневый API для взаимодействия с подсистемой nf_tables.

В пакет nftables входят компоненты пакетного фильтра, работающие в пространстве пользователя, в то время как на уровне ядра работу обеспечивает подсистема nf_tables, входящая в состав ядра Linux начиная с выпуска 3.13. На уровне ядра предоставляется лишь общий интерфейс, не зависящий от конкретного протокола и предоставляющий базовые функции извлечения данных из пакетов, выполнения операций с данными и управления потоком. Непосредственно правила фильтрации и специфичные для протоколов обработчики компилируются в байткод в пространстве пользователя, после чего данный байткод загружается в ядро при помощи интерфейса Netlink и выполняется в ядре в специальной виртуальной машине, напоминающей BPF (Berkeley Packet Filters). Подобный подход позволяет значительно сократить размер кода фильтрации, работающего на уровне ядра и вынести все функции разбора правил и логики работы с протоколами в пространство пользователя. Основные изменения:

| ||

|

Обсуждение (47 +24) |

Тип: Программы |

| ||

| · | 17.07 | Google открыл приложение для создания 3D-моделей с использованием виртуальной реальности (46 +3) |

|

Компания Google сообщила об открытии исходного кода проекта Google Blocks, предоставляющего виртуальное 3D-окружение для создания сцен, объектов и моделей для систем виртуальной и дополненной реальности. Работа с программой осуществляется с использованием шлемов виртуальной реальности, что позволяет вместо традиционных процессов разработки 3D-элементов с использованием плоских экранов, создавать модели непосредственно внутри виртуального трёхмерного окружения. Код написан на языке C# с использованием игрового движка Unity и открыт под лицензией Apache 2.0. Поддерживается работа с 3D-шлемами HTC Vive и Oculus Rift.

| ||

|

Обсуждение (46 +3) |

Тип: К сведению |

| ||

| · | 17.07 | В репозитории OpenELA обеспечена оперативная публикация src-пакетов для новых релизов RHEL (98 +17) |

|

Ассоциация OpenELA (Open Enterprise Linux Association), образованная компаниями CIQ (Rocky Linux), Oracle и SUSE для объединения усилий по обеспечению совместимости с RHEL, объявила о введении в строй автоматизированной системы, позволяющей размещать в открытом доступе исходные тексты пакетов спустя несколько дней после выхода очередных релизов Red Hat Enterprise Linux (RHEL). В настоящее время в поддерживаемом проектом репозитории размещены src-пакеты, соответствующие актуальным релизам RHEL 9.4 и 8.10, а также накопившимся обновлениям.

OpenELA занял место репозитория git.centos.org, поддержание которого было прекращено компанией Red Hat. Размещённые в репозитории OpenELA пакеты распространяются бесплатно и без ограничений, и могут использоваться в качестве основы для создания дистрибутивов, бинарно совместимых с Red Hat Enterprise Linux, идентичных по поведению (на уровне ошибок) с RHEL и пригодных для использования в качестве замены RHEL. Репозиторий поддерживается совместными усилиями команд разработчиков RHEL-совместимых дистрибутивов Rocky Linux, Oracle Linux и SUSE Liberty Linux. После сворачивания git.centos.org в качестве единственного публичного источника кода пакетов RHEL остался только репозиторий CentOS Stream, который полностью не синхронизирован с RHEL и в нём не всегда самые свежие версии пакетов совпадают с пакетами из RHEL. Обычно разработка CentOS Stream ведётся с небольшим опережением, но возникают и обратные ситуации - обновления некоторых пакетов (например, с ядром) в CentOS Stream могут публиковаться с задержкой. Дополнительно для клиентов Red Hat оставлена возможность загрузки srpm-пакетов через закрытый раздел сайта, на котором действует пользовательское соглашение (EULA), запрещающее редистрибуцию данных, что не позволяет использовать эти пакеты для создания производных дистрибутивов.

| ||

|

Обсуждение (98 +17) |

Тип: К сведению |

| ||

| · | 16.07 | Компания SUSE попросила прекратить использование бренда SUSE в проекте openSUSE (174 –26) |

|

Разработчики openSUSE начали обсуждение вопроса изменения имени проекта, а также реструктуризации управления. Необходимость смены названия вызвана тем, что компания SUSE попросила проект openSUSE прекратить использовать бренд SUSE, чтобы исключить путаницу между компанией SUSE и развиваемом сообществом проектом openSUSE.

Переименование openSUSE пока не является жёстким требованием и подано под видом вежливой просьбы рассмотреть такую возможность, тем не менее openSUSE полностью зависит от компании SUSE, которая предоставляет ресурсы проекту и закрывает глаза на работу над openSUSE некоторых своих сотрудников в рабочее время. Ребрендинг находится на начальной стадии обсуждения, на котором пока не выработано предложений по конкретным действиям, срокам и вариантам нового имени.

| ||

|

Обсуждение (174 –26) |

Тип: Тема для размышления |

| ||

| · | 16.07 | Выпуск децентрализованной видеовещательной платформы PeerTube 6.2 (34 +16) |

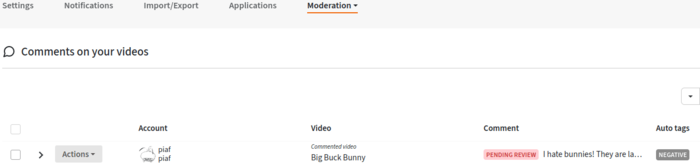

Состоялся выпуск децентрализованной платформы для организации видеохостинга и видеовещания PeerTube 6.2. PeerTube предлагает независимую от отдельных поставщиков альтернативу YouTube, Dailymotion и Vimeo, использующую сеть распространения контента на базе P2P-коммуникаций и связывания между собой браузеров посетителей. Наработки проекта распространяются под лицензией AGPLv3.

Платформа PeerTube изначально была основана на применении BitTorrent-клиента WebTorrent, запускаемого в браузере и использующего технологию WebRTC для организации прямого P2P-канала связи между браузерами. Позднее вместо WebTorrent был задействован протокол HLS (HTTP Live Streaming) в связке с WebRTC, позволяющий адаптивно управлять потоком в зависимости от полосы пропускания. Для объединения разрозненных серверов с видео в общую федеративную сеть, в которой посетители участвуют в доставке контента и имеют возможность подписки на каналы и получения уведомлений о новых видео, задействован протокол ActivityPub. Предоставляемый проектом web-интерфейс построен с использованием фреймворка Angular. Федеративная сеть PeerTube образуется как содружество связанных между собой небольших серверов хостинга видео, на каждом из которых имеется свой администратор и могут быть приняты свои правила. Каждый сервер с видео выполняет роль BitTorrent-трекера, на котором размещены учётные записи пользователей данного сервера и их видео. Идентификатор пользователя формируются в форме "@имя_пользователя@домен_сервера". Передача данных при просмотре осуществляется непосредственно из браузеров других посетителей, просматривающих контент. Если видео никто не просматривает, отдача организуется сервером, на который изначально загружено видео (используется протокол WebSeed). Помимо распределения трафика между пользователями, просматривающими видео, PeerTube также позволяет узлам, запущенным авторами для первичного размещения видео, кэшировать видео других авторов, формируя распределённую сеть не только из клиентов, но и из серверов, а также обеспечивая отказоустойчивость. Имеется поддержка потокового вещания (live streaming) с доставкой контента в режиме P2P (для управления стримингом могут использоваться типовые программы, такие как OBS). Для начала вещания через PeerTube пользователю достаточно загрузить на один из серверов видеоролик, описание и набор тегов. После этого ролик станет доступен во всей федеративной сети, а не только с сервера первичной загрузки. Для работы с PeerTube и участия в распространении контента достаточно обычного браузера и не требуется установка дополнительного ПО. Пользователи могут отслеживать активности в выбранных видеоканалах, подписавшись на интересующие каналы в федеративных социальных сетях (например, в Mastodon и Pleroma) или через RSS. Для распространения видео с использованием P2P-коммуникаций пользователь также может добавить на свой сайт специальный виджет со встроенным web-плеером. В настоящее время для размещения контента функционирует 1035 серверов, поддерживаемых разными добровольцами и организациями. Если пользователя не устраивают правила размещения видео на определённом сервере PeerTube, он может подключиться к другому серверу или запустить свой собственный сервер. Для быстрого развёртывания сервера предоставляется преднастроенный образ в формате Docker (chocobozzz/peertube).

| ||

|

Обсуждение (34 +16) |

Тип: Программы |

| ||

| << Предыдущая страница (позже) | ||

| Следующая страница (раньше) >> | ||